ITから社会を映すNEWSを追う

<ITから社会を映す NEWSを追う>大日本印刷の個人情報流出

2007/04/02 16:04

週刊BCN 2007年04月02日vol.1181掲載

過去最大規模で250円の窃盗とは!?

“被害者”企業にも責任の一端が

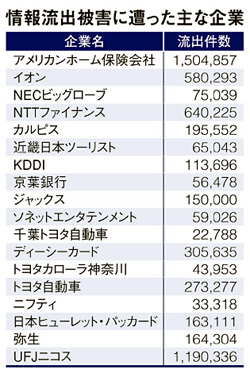

大日本印刷(DNP)が記者会見を開き、預かっていた個人情報43社分、約864万件の流出があったことを公表した。北島義俊社長が謝罪したのは3月12日。ダイレクトメール(DM)のデータを加工する電算処理室に出入りしていたシステム開発会社の元社員(逮捕済み)が、2006年3月まで約5年間にわたって、フロッピーディスクやMOディスクに書き込んで持ち出し、一部をカード詐欺グループに売り渡していた。流出件数は04年2月に発生したソフトバンクBBの約452万件を大きく上回り、過去最大規模。667万円もの実害が発生しているにもかかわらず、元プログラマへの容疑はMOディスク1枚、250円相当の窃盗という。(中尾英二(評論家)●取材/文)■発端は昨年6月の実害

DNPの説明によると、事件の発端となったのは昨年6月、信販大手のジャックスの49会員のカード情報が不正に利用され、667万2989円分の実害が発生したこと。捜査当局から極秘裏の協力を求められ、社内に調査委員会を設置したのは翌7月1日だった。

警視庁はジャックスやDNPの協力を得て捜査を進め、昨年7月、個人情報を不正利用した3人を詐欺容疑で逮捕している。ところが、情報の入手ルートが解明できずにいた。並行してDNPはDM用データ処理を行っている東京・新宿の電算処理室関係者を中心に調査を続け、同年3月に業務委託先「ロジックス」(東京都練馬区)を退職した横山博文容疑者(千葉市在住、45歳)にたどりついた。

ジャックス、DNPの両社から「JACCSカード」の会員情報約15万件が流出、インターネット詐欺グループに売り渡され、不正に利用されていたと発表したのは今年2月20日で、実害発生から8か月も経っている。横山容疑者を窃盗容疑で逮捕したのは翌21日だったから、慎重な調査だったことを物語る。

■一応の対策は打ったが…

警視庁が容疑者の自宅から押収したデータをDNPが借り受けて3月1日から分析したところ、11日までにDNPの顧客計43社分、計863万7405件の情報が持ち出されていたことが判明した。自供によると、容疑者は退職後、再就職先が見つからず金に困り、持ち出した情報のうち約4000件をWebサイト「闇の職業安定所」で知り合った詐欺グループの男に約22万5000円で売却したという(このため3月1日、詐欺幇助容疑で再逮捕)。

警視庁が容疑者の自宅から押収したデータをDNPが借り受けて3月1日から分析したところ、11日までにDNPの顧客計43社分、計863万7405件の情報が持ち出されていたことが判明した。自供によると、容疑者は退職後、再就職先が見つからず金に困り、持ち出した情報のうち約4000件をWebサイト「闇の職業安定所」で知り合った詐欺グループの男に約22万5000円で売却したという(このため3月1日、詐欺幇助容疑で再逮捕)。 01年5月から06年3月まで、DNPのシステム開発を受託したロジックスのプログラマとして、東京都新宿区榎町のDNP電算処理室に出入りしていた。その際、サーバーからDM用のデータを不正に記憶媒体に書き出し、持ち出していた。

驚くことに、犯罪として立件できる被害額は、たったの250円だそうだ。持ち出されたデータがDNPの所有財ではないこと、データを記録したフロッピーディスクは容疑者個人の所有物、唯一、DNPの備品だったMOディスク1枚分、250円相当の窃盗罪での逮捕となった。現行法の限界がここにみえる。

被害に遭ったジャックスによると、流出したのは、カード番号、有効期限、氏名、性別、生年月日、郵便番号、住所、電話番号で、(1)05年2月までに入会し(2)神奈川県以北に住んでいた(3)生年月日が35年6月25日─76年2月27日の会員のもの。同社は不正利用による被害を全額補償したほか、情報が流出した会員に謝罪し、カード番号を変更している。

DNPでは00年8月以降、プライバシーマークの取得のほか、電算処理室への監視カメラ設置(同年9月)、生体認証による入退室管理の導入(03年1月)、ポケットのない作業着の着用義務づけ(04年10月)、アクセスログの取得(同12月)などの対策を講じてきた。しかし02年4月、日本信販(現UFJニコス)から個人情報漏えいの可能性を指摘されていただけに、対策が表面的なレベルにとどまっていたとの批判は避けられない。

■難しい内部犯行の防止

「今回のような、悪意を持った内部者による不正な記憶媒体へのデータ書き出し行為を防止するうえで、結果として管理に不十分な面があった」(DNP発表資料)としており、内部者による犯行を防止するには体制が十分ではなかったことを認めている。

アクセス権限を持っている者が権限通りの行為を行う限り、システムは不正と認識しない。またログを定期的にチェックすることはできても、それを常時監視・確認するのは不可能に近い。この抜け穴が、個人情報の持ち出しを許してしまった。

同社では、今後の管理体制強化策として、

(1)データ記憶媒体に書き出す作業員を現状よりさらに少数化するとともに、当社および子会社社員に限定。また、記憶媒体への書き出しログのチェック頻度を高める

(2)データを取り扱うセキュリティエリア内において、データ記憶媒体に書き出す専用の場所を他と分離し、他の場所での書き出しは一切できない環境を構築する

(3)将来は、一連の作業をネットワークを介して行う形とし、記憶媒体への書き出しをいっさい禁止することも検討していく──としている。

また、一連の情報流出によって発生した逸失利益、信頼低下分の賠償などについては、顧客企業と相談しながら進めていく。また業務を委託していたロジックスに対しては、「われわれには情報を取り扱う会社としての管理責任があった」とし、損害賠償請求などを行う意思がないことを示している。

| ズームアップ 体制の強化で済む問題か DNPとしては当然の対応だが、メディア各社の報道が同社の発表だけで済ませているのが気にかかる。セキュリティ対策の根本(ないし原点)は何かを問わなければならない。実際に情報を扱う現場の当事者意識やモラルが崩壊しているのだ。 それを元プログラマ個人の性癖や経済困窮状況に帰結するのは、問題の本質をあいまいにする。事件の構図では「被害者」に相当する43社にも、当事者意識の欠如、モラルダウンという点で猛省を促さなければならない。なぜならDNPが流出させてしまった864万件の個人情報は、各社が顧客から預託されているに過ぎないからだ。 現行の個人情報保護法では、企業や団体が個人から情報を得るとき、使用目的の明示を義務づけている。しかし、どのように管理し、どのようなプロセスで編集・加工するかは示さなくてよい。情報を提供した個人は、預託した自分の情報が第三者に委託されることまで了承したわけではないにもかかわらずだ。 過去の判例にならえば、1人当たり2万5000円の損害賠償請求が可能である。集団訴訟が珍しくない米国なら、「被害者」43社とDNPは、総額2000億円を超える特別損失を覚悟しなければならないだろう。真の被害者は当の864万人にほかならない。 |

- 1